برجسته کردن:

امنیت شبکه داده

, شبکه و خدمات امنیتی

شبکه های 5G خدمات امنیتی شبکه و خطر نشت داده ها را با NetTAP به ارمغان می آورد و پاسخ تهدید را تسریع می کند

شبکه 5G امنیت شبکه و خطر نشت داده ها NetTAP پاسخ تهدید را تسریع می کند

چه شبکه 5G ، خطرات امنیتی شبکه ، فرصت و چالش را برای ما به ارمغان می آورد؟

2019 ، 5G (سیستم های بی سیم 5 نسل) صنعت در این سال از زمین تجاری آغاز به کار کرد. 5G نه تنها شکل جدیدی از اینترنت پر سرعت را برای میلیاردها انسان در سرتاسر جهان فراهم می کند ، بلکه به یک زیرساخت مهم جدید برای اتصال همه چیز با مزایای آن در زمان واقعی ، سرعت بالا و پشتیبانی همزمان از چند دستگاه تبدیل می شود. اینترنت صنعتی ، اینترنت وسایل نقلیه ، شبکه هوشمند ، شهر هوشمند و شبکه نظامی همه در شبکه 5G توسعه می یابند. اما درست همانطور که ما از قدرت عظیمی که 5G به ارمغان می آورد لذت می بریم ، از سوی دیگر ، خطرات امنیتی بی سابقه با آن همراه است. به خصوص هنگامی که فناوری برش شبکه مرز را محو می کند و فضای شبکه از نزدیک با فضای فیزیکی در ارتباط است ، هکرها نیز از "باد 5G" برای شروع حمله استفاده می کنند و اینترنت اشیا ، اینترنت وسایل نقلیه ، کنترل صنعتی و سایر زیرساخت های مهم را تحمل می کند. تحمل حمله ، تبدیل شدن به یک هدف اصلی. می توان گفت که تحت موج 5G ، امنیت شبکه نیز به یک مسئله قرن ها تبدیل شده است.

تحت موج 5G ، امنیت شبکه با فرصت و چالش روبرو است

5G یک شمشیر دو لبه است. در بازی قدرتمند آینده ، انقلاب فناوری 5G تعیین می کند که یک کشور با چه سرعتی می تواند حرکت کند ، در حالی که توانایی دفاع 5G امنیتی تعیین می کند که کشور تا کجا می تواند حرکت کند.

فرصت های زیر موج 5G: اتصال همه چیز در جهان

5G ، یک اصطلاح فنی جدید ، امروزه کاملاً آشناست. با سه ویژگی باند پهن بزرگ (eMBB) ، قابلیت اطمینان بالا و تأخیر کم (uRLLC) و ارتباط گسترده با انبوه (mMTC) ، سه سناریوی برنامه را با موفقیت ایجاد می کند:

EMBB: میزان بارگیری 10 گیگابایت در ثانیه برای سرویس های پهن باند تلفن همراه با جریان بزرگی مانند فیلم های سه بعدی و فوق العاده hd امکان پذیر است.

URLLC: تأخیر زمانی نظری 5G 1ms است ، بنابراین رانندگی بدون سرنشین ، اتوماسیون صنعتی و مشاغل دیگر در فیلم متوقف نمی شوند.

MMTC: مقدار نظری تعداد پایانه های اینترنت متصل به اشیاء در سلول ارتباطی تک 5G به میلیون ها نفر رسیده است.

طبق اعلام IDC ، تعداد دستگاه های اینترنت اشیاء در سراسر جهان تا سال 2025 به 41.6 میلیارد خواهد رسید. اینترنت صنعتی ، اینترنت وسایل نقلیه ، شبکه هوشمند ، شهر هوشمند و شبکه نظامی همه در شبکه 5G توسعه یافته اند. می توان گفت که از اتصال از مردم و مردم ، به اتصال چیزها ، و سپس به ترکیب چیزها ، فناوری 5G در نهایت دنیای هوشمندانه ای از همه چیز را برای ما ایجاد می کند.

چالش های زیر موج 5G: امنیت شبکه ، ترافیک باید مدیریت ، نظارت ، تجزیه و تحلیل شود.

اما درست همانطور که ما از قدرت فوق العاده ای که 5G به ارمغان می آورد لذت می بریم ، در انتهای دیگر طیف خطرات امنیتی بی سابقه ای قرار دارند:

هنگامی که 5G با اینترنت وسایل نقلیه ، تله پزشکی ، اتوماسیون صنعتی ، شبکه هوشمند و سایر صنایع مهم عمودی با خصوصیات "تأخیر کم + قابلیت اطمینان بالا" ترکیب می شود ، اشیاء و علائم حمله شبکه گسترش می یابد.

هنگامی که 5G از "تجارت بزرگ اتصال" پشتیبانی می کند ، زیر ساخت های مهم تر و معماری های مهم کاربردی را در بالای آن قرار می دهد ، این اهداف با ارزش بالا ممکن است یک نیروی حمله بزرگتر - هکرهای ملی را جذب کنند.

هنگامی که 5G مرز شبکه را شکسته و جهان شبکه را با دنیای جسمی بیشتر ادغام می کند ، حمله به دنیای مجازی به یک آسیب جسمی تبدیل می شود و تأثیر حملات شبکه به صورت نمایی افزایش می یابد.

فقط چند روز پیش ، لی huidi ، معاون رئیس جمهور موبایل چین ، در سخنرانی در مجمع اجلاس صنعت سایبری چین در سال 2019 اشاره کرد که بدون امنیت 5G ، هیچ امنیتی برای صنعت وجود نخواهد داشت.به ویژه 5G به طور گسترده ای در انرژی و انرژی ، حمل و نقل ، تولید صنعتی و سایر صنایع مهم. پس از حمله به شبکه یا حمله ، این کشور به طور جدی ثبات اقتصادی و اجتماعی یک کشور و تولید و زندگی مردم را تهدید خواهد کرد.

برای مقابله با چالش های امنیتی 5G ، اندیشکده ها معتقدند که داده های بزرگ امنیتی ، اطلاعات هوایی تهدید ، پایگاه دانش ، کارشناسان امنیتی و سایر منابع باید یکپارچه شوند. به طور جامع و دقیق فکر کنید ، نه به صورت محلی ؛ از دفاع فعال به جای دفاع استاتیک استفاده کنید ؛ به "قابل رویت ، قابل دفاع" قابلیت های دفاعی امنیتی شبکه برای پاسخگویی فعال.

علاوه بر این ، از آنجا که رونق دوران 5G به تلاش های دولت ، اپراتورها و اقشار مختلف احتیاج دارد ، تحت محیط زیست ایمنی 5G من نیز به صنعت نیاز دارم ، شرکت های امنیتی شبکه و ادارات دولتی با هم کار می کنند ، با هم همکاری می کنیم تا در دوره 5G حمله و تعمیق بیشتری داشته باشیم. دفاع از تحقیقات امنیتی شبکه و پاسخ به آن ، فقط در این صورت می توانیم از افراد ، صنعت و حتی امنیت ملی محافظت کنیم.

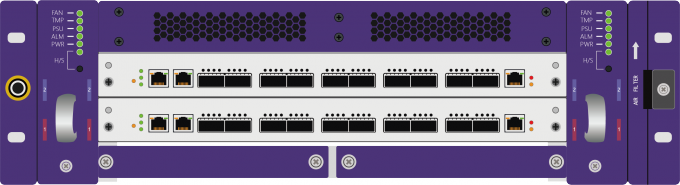

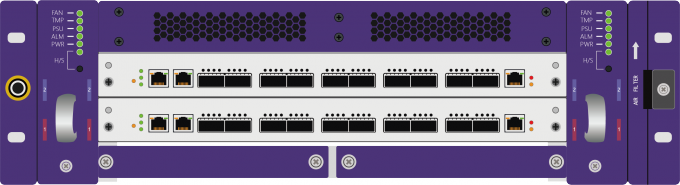

کارگزار شبکه بسته بندی شده ماتریس ماژولار طراحی شده در شبکه های 5G چیست؟

با شتاب ساخت باند پهن باند حامل و توسعه سریع شبکه های 3G ، 4G و 5G و با محبوبیت و توسعه فناوری های بزرگ داده و رایانش ابری ، ترافیک داده در حال رشد است و الزامات پهنای باند برای شبکه های ستون فقرات و شبکه های اصلی است. در حال افزایش از سال 2013 ، اپراتورهای اصلی شروع به ارتقاء تدریجی شبکه ستون فقرات کردند. رسانه پیوند انتقال شبکه ستون فقرات هسته اصلی از پیوندهای 10GPOS و 40GPOS به پیوندهای 100G اترنت گسترش می یابد. این به ناچار منجر به بروزرسانی مداوم فناوری جمع آوری و تحلیل داده های بزرگ خواهد شد. در مواجهه با محیط لینک 100GE با ظرفیت پهنای باند بالا ، چگونه به طور موثر نیازهای مختلف امنیت ملی ، نظارت بر امنیت شبکه ، جمع آوری داده ها و تجزیه و تحلیل داده های خط لوله هوشمند DPI اپراتور را به یک نقطه داغ در زمینه جمع آوری و تجزیه و تحلیل داده ها تبدیل خواهیم کرد.

ارتباطات چنگدو شووی در حال پیگیری جهت توسعه اینترنت و توسعه سیستم دیداری ترافیک MATRIX-TCA-CG (ضبط ترافیک) است و به مجموعه ترافیک و الزامات کاربرد آنالیز بصری در 1GE ، 10GE ، 10G / 40G POS ، 40GE اختصاص داده شده است و پیوندهای 100GE. MATRIX-TCA-CG توابع خروجی فرمان آزاد مانند جمع آوری / جمع آوری جریان شبکه ، جمع آوری ، فیلتر ، حمل و نقل / توزیع و توازن بار را ادغام می کند و یک راه حل کارآمد برای آنالیز جریان ارائه می دهد.

Matrix-TCA-CG یک دستگاه کنترل تجسم داده های شبکه برای چگالی بالا و جریان زیاد 10G / 40G / 100G است.

Matrix-TCA-CG مخصوص جمع آوری داده های پیوندهای 10GE 40GE و 100GE است که به طور گسترده در صادرات اینترنت موبایل ، صادرات IDC ، شبکه استانی و ستون فقرات توزیع می شود.

براساس معماری استاندارد ATCA ، MATRIX-TCA-CG از قابلیت اطمینان بالا در سطح حامل و قابلیت انعطاف پذیری بالا برخوردار است که می تواند با هماهنگی کارت های صفحه عملکردی را برای مقابله با سناریوهای تقاضای بندر از مشخصات و اندازه های مختلف تنظیم کند.

قابلیت مشاهده شبکه با ظرفیت بزرگ 10G / 40G / 100G ضبط ، تجمع و توزیع برنامه کاربردی برای امنیت شبکه های 3G ، 4G ، 5G

سیستم دیداری ترافیک با کارایی بالا و با ظرفیت بالا MATRIX-TCA-CG می تواند برای انجام کسب مقیاس بزرگ از سیگنال یا داده های کاربر در هر پیوندی از شبکه 3G / 4G / 5G اپراتور مستقر شود. سپس از طریق سیستم اندازه ترافیک داده ، ساختار ، رابطه و غیره جمع آوری و تجزیه و تحلیل می شود. پس از تبدیل سیگنال داده نامرئی به یک موجود قابل مشاهده ، کاربر می تواند داده های مورد نیاز مورد نیاز را به مجموعه سیگنالینگ برگشتی با توجه به اطلاعات بازخورد سیستم کپی ، جمع آوری و بارگیری کند. رمزگشایی سیستم برای پردازش پیشرفته.

مشخصات کارگزار شبکه بسته و نوع ماژول

| نوع مؤلفه | نمونه محصول | پارامتر اساسی | ملاحظات |

| شاسی | NTCA-CHS-7U7S-DC | ارتفاع: 7U ، 7 اسلات ، شاسی ATCA ، پشت پرده 100G 100G ، ورودی 3 ولتاژ بالا DC (240VDC ~ 280VDC) ، ورودی 3 * 2 + 1 ماژولار قدرت اضافی 3000W | باید یکی را انتخاب کنید |

| NTCA-CHS-7U7S-AC | ارتفاع: 7U ، 7 اسلات ، شاسی ATCA ، پشت پرده 100G 100G ، ورودی 3 ولتاژ بالا AC (240VDC ~ 280VDC) ، ورودی 3 * 2 + 1 ماژولار قدرت اضافی 3000W |

| کارت خدمات | NT-TCA-SCG10 | کارت تبادل 100G ، رابط 10 * QSFP28 | با توجه به نیازهای واقعی تجاری انتخاب کنید |

| NT-TCA-CG10 | کارت خدمات 100G ، رابط 10 * QSFP28 |

| NT-TCA-XG24 | کارت خدمات 10G ، رابط 24 * SFP + |

| NT-TCA-RTM-CG10 | کارت RTG 100G ، رابط 10 * QSFP28 |

| NT-TCA-RTM-EXG24 | کارت 10G RTM ، رابط 24 * SFP + |

| |

| سیستم نرم افزاری تعبیه شده TCA Visibility | NT-TCA-SOFT-PKG | | باید |

مشخصات دستگاه

| موارد | مشخصات فنی |

| اندازه شاسی | NTCA-CHS-7U7S-DC: 310.45mm (H) 2 482.6mm W (W) 443.6mm × (D) |

| NTCA-CHS-7U7S-AC: 310.45mm (H) 2 482.6mm W (W) 443.6mm × (D) |

| NTCA-CHS-16U14S-DC: 708.35 میلی متر (H) 2 482.6 mm W (W) × 502.15 میلی متر (D) |

| NTCA-CHS-16U14S-AC: 708.35 میلی متر (H) × 482.6 mm W (W) × 502.15 میلی متر (D) |

| شاسی و توان آداپتور | منبع تغذیه |

| NTCA-CHS-7U7S-DC: ولتاژ بالا DC (240VDC ~ 280VDC) |

| NTCA-CHS-7U7S-AC: 220V AC |

| NTCA-CHS-16U14S-DC: ولتاژ بالا DC (240VDC ~ 280VDC) |

| NTCA-CHS-16U14S-AC: 220V AC |

| قدرت: |

| NTCA-CHS-7U7S-DC: تنظیمات کامل حداکثر مصرف انرژی <3000W |

| NTCA-CHS-7U7S-AC: تنظیمات کامل حداکثر مصرف انرژی <3000W |

| NTCA-CHS-16U14S-DC: تنظیمات کامل حداکثر مصرف انرژی <5000W |

| NTCA-CHS-16U14S-AC: تنظیمات کامل حداکثر مصرف انرژی <5000W |

| الزامات محیطی | دمای کار: 0 ℃ 50 |

| دمای ذخیره سازی: -20 ~ 80 |

| رطوبت کار: 5٪ 95٪ ، عدم تراکم |

| گواهینامه استاندارد | Advanced® Specification PICMG® 3.0 R2.0 |

| RoHs ، طراحی شده برای CE ، FCC ، NEBS سطح 3 |

پیام شما باید بین 20 تا 3000 کاراکتر باشد!

پیام شما باید بین 20 تا 3000 کاراکتر باشد! لطفا ایمیل خود را چک کنید!

لطفا ایمیل خود را چک کنید!  پیام شما باید بین 20 تا 3000 کاراکتر باشد!

پیام شما باید بین 20 تا 3000 کاراکتر باشد! لطفا ایمیل خود را چک کنید!

لطفا ایمیل خود را چک کنید!